Odczytano Copiale Cipher

27 października 2011, 21:11Amerykańsko-szwedzki zespół naukowców złamał szyfr, nad którym specjaliści łamali sobie głowy przez kilka dziesięcioleci. Ukryty w uniwersyteckich archiwach Copiale Cipher to zapisany na 105 stronach manuskrypt zamknięty w zielono-złotych brokatowych oprawach. Po trzystu latach od powstania w końcu wiemy, jakie treści zapisali autorzy księgi.

Wylądowali! Perseverance i Ingenuity na Marsie

18 lutego 2021, 20:47Przed kilkoma minutami nadeszło potwierdzenie, że łazik Perseverance i śmigłowiec Ingenuity bezpiecznie wylądowały na powierzchni Marsa. Po ponad 200 dniach podróży i przebyciu 470 milionów kilometrów NASA udało się posadowić na Czerwonej Planecie najcięższy obiekt, jaki kiedykolwiek ludzkość tam umieściła

Człowiek przegrał z maszyną

7 grudnia 2006, 16:39Rosyjski arcymistrz szachowy Władimir Kramnik, przegrał z komputerem Deep Fritz. Rozgrywka składała się z sześciu partii, które zakończyły się dwoma zwycięstwami maszyny i czterema remisami.

Ostrzeżenie przed atakiem na Windows

23 czerwca 2009, 12:15Symantec ostrzega, że do wykorzystywanych przez cyberprzestępców narzędzi dodano mechanizmy pozwalające na przeprowadzenie ataku na niezałataną jeszcze lukę w microsoftowej technologii multimedialnej DirectShow. Oznacza to, że wkrótce możemy spodziewać się zwiększonej liczby ataków.

Przekierowują reklamy

30 marca 2015, 10:22Firma Ara Labs odkryła nowy typ ataku na rutery. Przestępcy wykorzystują przy tym Google Analytics. Najpierw dochodzi do zarażenia rutera szkodliwym kodem. Gdy komputer korzystający z zarażonego rutera łączy się z witryną, na której znajdują się reklamy Google'a, szkodliwy kod przekierowuje połączenie na serwer cyberprzestępców.

MP3 zamiast stetoskopu

19 września 2007, 08:04Odtwarzacz MP3 z wbudowanym mikrofonem może pewnego dnia zastąpić stetoskop. Neil Skjodt z Wydziału Medycyny Uniwersytetu w Albercie i audiolog Bill Hodgetts przekonują, że dzięki niemu można lepiej usłyszeć i nagrać dźwięki związane z chorobami układu oddechowego, a odpowiednie pliki przechowywać na komputerze, tworzyć cyfrowe biblioteki oraz w razie potrzeby udostępniać je innym specjalistom.

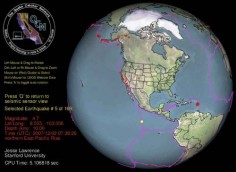

Zostań łowcą trzęsień ziemi

20 kwietnia 2010, 07:36Ten rok dobitnie pokazał nam, że na trzęsienia ziemi nie ma mocnych. Przewidzieć ich wciąż nie umiemy, ale odpowiednio szybkie ostrzeżenie ludności mogłoby uratować wiele istnień. Stworzenie taniego systemu wczesnego ostrzegania to cel wolontariuszy z Quake-Catcher Network.

Cold-boot attack: szyfrowanie nie chroni

31 lipca 2008, 14:56Naukowcy z Princeton University dowodzą, że szyfrowanie dysków twardych, które jest powszechnie stosowane do zabezpieczania danych, w pewnych warunkach zupełnie ich nie zabezpiecza. Akademicy zaprezentowali nowy typ ataku, który nazwali "cold-boot attack".

Jak zaatakować Linuksa i BSD

17 lipca 2008, 10:39Justin Cappos, Justin Samuel, Scott Baker i John H. Hartman z University of Arizona znaleźli błędy w wykorzystywanych przez Linuksa i BSD narzędziach APT, YUM i YaST. Luki dają cyberprzestępcom dostęp do części systemu operacyjnego, umożliwiając modyfikowanie,

Chiński superkomputer z chińskimi CPU

31 października 2011, 10:32Chiny poinformowały o zbudowaniu pierwszego superkomputera, który wykorzystuje tylko i wyłącznie rodzime procesory. Amerykańscy specjaliści przyznają, że są tym zaskoczeni. To niespodzianka - stwierdził Jack Dongarra, twórca TOP500 - listy najbardziej wydajnych suporkomputerów